Групата се отличава значително от други известни кампании като Salt Typhoon и Volt Typhoon по своя начин на действие и усъвършенствани техники

Изследователи от Unit 42 на компанията за киберсигурност Palo Alto Networks идентифицираха нова китайска кибершпионска група в доклад от 30 септември, който хвърля повече светлина върху глобалните разузнавателни операции на Пекин.

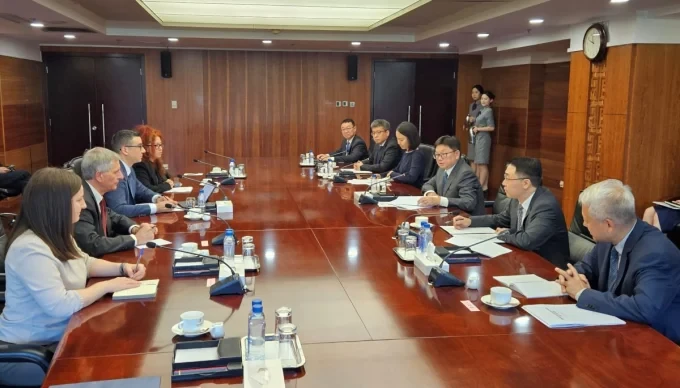

Групата, проследявана от Unit 42 под името Phantom Taurus, се опитва да открадне чувствителна и класифицирана информация за дипломатически и икономически мисии, военни операции, политически срещи, правителствени институции, включително външни министри, и високопоставени служители в Близкия изток, Африка и Азия.

Китайският комунистически режим има значителни инвестиции в тези региони, най-вече като част от инициативата „Един пояс, един път“ (Belt and Road Initiative, BRI). Те включват изграждане на инфраструктура с двойна употреба, партньорства за военни учения, противодействие на стратегическите цели на САЩ, търговски връзки и достъп до суровини като редкоземни минерали и дървесина.

Unit 42 проследява групата от 2022 г. Преди това публикува доклади за дейности, които сега класифицира като напреднала постоянна заплаха (advanced persistent threat, APT) от национален характер.

APT групата показа „тактическа еволюция“ в началото на 2025 г., посочват изследователите, като се преминава от кражба на отделни имейли и чувствителна информация към атакуване на цели бази данни.

По думите на експертите тази група се различава ясно от други известни китайски държавни киберактьори като Salt Typhoon и Volt Typhoon.

Новата група се отличава от познатите APT групи с мисията си, „съчетана с напредналите ѝ оперативни практики“, посочва още докладът. Phantom Taurus избира главно високопрофилни цели с правителствени връзки. Този модел „последователно“ съответства на икономическите и геополитическите интереси на Пекин. Групата също използва обща инфраструктура с други известни китайски държавни APT групи.

„Установихме, че групата проявява интерес към дипломатическите комуникации, разузнавателната информация за отбраната и операциите на ключови правителствени министерства“, се посочва в доклада.

„Времето и обхватът на операциите на групата често съвпадат с важни глобални събития и регионални въпроси на сигурността.“

Според изследователите целта на групата е шпионаж. Тя демонстрира прикритост, настойчивост и адаптивност. Усъвършенстваните технологии позволиха на хакерите да „поддържат дългосрочен достъп до критични цели“ като правителствени институции и мрежи в телекомуникационния сектор.

Докладът на Unit 42 описва няколко основни инструмента, използвани от Phantom Taurus, включително нов пакет зловреден софтуер с три задни вратички за сървъри с интернет достъп. Както е обичайно при публичните доклади за APT възможности, не се споменават имена на жертви на кибер атаки.

Китай се превърна в основна киберзаплаха според американски служители, а други страни все повече споделят това мнение.

Информация, публикувана на 27 август, съобщава, че 12 държави се присъединиха към американските киберагенции, за да предупредят за китайската държавна шпионска система. Докладът разкри, че групата Salt Typhoon проследява движенията на служители в световен мащаб чрез проникване в телекомуникационния и хотелиерския сектор. Служители по-рано потвърдиха, че комуникациите между целите са били атакувани от тези хакери и че Salt Typhoon засегна стотици цели в десетки държави.